Cuestionario 1

Main.Cuestionario1 Historia

Oculta ediciones menores - Muestra los cambios que anotar

Cuestionario para el primer parcial de redes

1. ventajas tiene la de aplicaciones basandose en el principio de extremo a extremo?

Escalabilidad y : Si la complejidad en los extremos, es mas conectar nuevos nodos a la red para hacerla mas grande. de procesamiento en el core de la red y por ende de costo de los equipos.

2. son las de las aplicaciones cliente/servidor? nombre algunas aplicaciones C/S populares; difga el de usuarios promedio y el crecimiento anual desde su

El cliente requiere servicios, el servidos los otorga, el cliente no se comunica con otros clientes, el cliente se comunica con un servidor a de un IP.

Algunas aplicaciones C/S son por ejemplo la web, twitter, facebook, google, yahoo, youtube etc.

Por ejemplo el facebook se dice que tiene de 400 millones de usuarios en el mundo desde su .

3. son las de las aplicaciones Peer to Peer?

- Sistema autoescable: cada nuevo elemento carga y a la vez sirve al sistema.

- Efectivos en costos: poca infraestructura.

- Aplic. Hibridas: P2P + C/S.

Sistemas de Skype.

- Descentralizacion : todos los nodos son iguales no existen nodos con funciones especiales.

- Robustez.

4. Describa algunas limitaciones e incentivos de las aplicaciones P2P

Incentivos:

- Escalabilidad: Facilidad de conectar un nuevo host a la red P2P

- Disponibilidad de : Hay muchos host que pueden tener la o proveer el servicio requerido, que si uno no disponible, algun otro si lo

- Los usuarios pueden controlar los recursos utilizados en la

- Descentralizacion : todos los nodos son iguales no existen nodos con funciones especiales.

Limitaciones

- Estresa a los proveedores de servicio y existen casos en los que no permiten este tipo de conexiones

- Apertura y de las redes lo hacen vulnerables en cuanto a seguridad.

5. es un proceso? es el de comunicar dos procesos remotos?

Es un programa en una maquina. en la entre procesos:

Diferentes maquinas. Diferentes OSs. Usan la misma pila protocolar (stack).

6. se reconoce un proceso cliente y un proceso servidor?

El proceso cliente es el que inicia la y pide los datos al proceso servidor. Este ultimo es el que recibe la de , la establece y provee los datos.

7. Nombre y describa las 4 dimensiones consideradas para el de un servicio de transporte

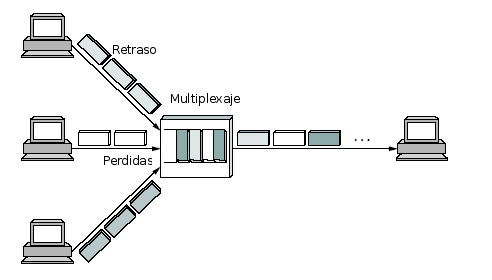

* confiable: Hay aplicaciones que son sensibles a las (e-mail, ), requieren una transferencia de datos completamente fables. Protocolo que asegure la llegada completa y correcta de los datos. Si las aplicaciones son tolerantes a perdidas ( voz, video protocolo de trans sin fiabilidad).

* Rendimiento (throughput): Tasa con la que un proceso entrega bits a otro proceso. Aplicaciones sencibles al ancho de banda () Aplicaciones , se adaptan a casi cualquier AB ej: mail, web, p2p.

* : Las aplicaciones interactivas de tiempo real como la internet, la teleconferencia, requieren estricta de para el envio de datos.

*Seguridad /decriptacion de la data por el protocolo de transporte.

8. servicios ofrece TCP? UDP?

TCP -Servicio orientado a . -Servicio fiable de transferencia de datos -Control de congestion regula el proceso cuando la red esta congestionada entre el emisor y el receptor. -No proporciona ninguna sobre el retardo.

UDP -Protocolo de transferencia ligero. -Funciona sin , no hay acuerdo antes de que los dos procesos comiencen a comunicarse. -Transferencia de datos no fiables. -No incluye un mecanismo de control de congestion. -No proporciona ninguna sobre el retardo.

9. es una ?

Es una que puede hacer uso de tanto ancho de banda como haya disponible ej: correo , transferencia de archivo, transferencia web.

10. es que una puede ser y al mismo tiempo ser sensible al tiempo de respuesta? De un ejemplo

Por ejemplo cuando se escucha radio por internet generalmente el flujo se va acumulando en un buffer de tal manera que si en momento la coneccion se entorpece tiene un margen de tiempo limitado para recuperarse.

11. Nombre las aplicaciones principales de la Internet y sus respectivos protocolos (que rigen el quehacer propio de la ).

La web, protocolo HTTP

Transferencia de archivos, protocolo HTTP

Correo , protocolo SMTP

El servicio de directorio, protocolo DNS

de archivos, protocolo FTP

12. Describa el protocolo HTTP.

- Protocolo de transferencia de hipertexto - Se utiliza para sistemas de distribuida y de . - Define como los clientes demandan y como los servidores transfieren estas paginas. - Se utiliza a de un www para transferencia de datos. - Usa TCP - Especifica un protocolo de solicitud respuesta.

13. es la diferencia entre HTTP persistente y no persistente?

En una no persistente solo se puede transferir un objeto web sobre una TCP, en cambio en conexiones persistentes no es necesario estableces una nueva para la transferencia de cada objeto web, sino que pueden transferir objetos web durante el transcurso de una .

14. En los navegadores modernos se usan conexiones persistentes y al mismo tiempo varias conexiones paralelas?

Ya que estos permiten controlar el grado de paralelismo (5 10 conexiones paralelas) y recorta el tiempo de transferencia

15. Dibuje los esquemas de flechas, las transacciones que ocurren en las conexiones persistentes y no persistentes, entre un navegador WEB y un servidor WEB. Calcule, a groso modo, cuantos RTTs tardan cada uno de los enfoques en una transferencia de 1 web y N objetos.

Cada vez que se inicia la se hace un acuerdo de 3 vias, por lo tanto por cada objeto se tendria 1.5 veces mas de RTT, supongamos que los tiempos del RTT son constantes entonces tendriamos una direrencia de 1.5xN veces mas lento que seria la no persistente.

16. es el formato del mensaje GET del protocolo HTTP?

GET /directorio/pagina.html HTTP/1.1

Host: www.ula.ve

Connection: close

User-agent: Mozilla/4.0

Accept:Languaje:es

17. se pasa al servidor con los mensajes POST y GET?

El POST se utiliza a menudo cuando el usuario rellena un formulario, con un mensaje POST el usuario pidiendo una web del servidor, pero los contenidos de la web de lo que el usuario haya introducido en los campos del formulario

Con el GET los datos introducidos (en los campos del formulario) son transferidos al URL real, por ejemplo si un formulario tiene dos campos y las entradas son de los campos son monos y bananas, entonces el URL la estructura www.algunsitio.com/animalsearch?monos&bananas.

18. es un cookie?

Son un mecanismo alternativo que utilizan los sitios para hacer seguimiento de los usuarios. Son utilizados habitualmente por los servidores web para diferenciar usuarios y para actuar de diferente forma dependiendo del usuario.

19. funciona un cookie? Haga un esquema de funcionamiento con un diagrama de flechas

Cuando la llega a un servidor web este crea un de , y crea en su base de dato una entrada indexada por su de .

El navegador responde entonces incluyendo en la respuesta HTTP una cabecera set-cookie, que contiene el de .

Cuando el navegador recibe el mensaje HTTP de respuesta, una al archivo de cookies que gestiona el navegador. Esta incluye el nombre del host del servidor y el de de cabecera.

20. es el caching? son sus beneficios? mostrar una ganancia promedio en las consultas a un servidor cuando se usa el caching y cuando no se usa?

Es la copia de objetos en memoria que permite reducir la cantidad de web enviado sobre internet y reducir el tiempo de respuestas percibidos por los usuarios.

21. es un conditional-get?

Mecanismo que permite al cliente emplear la cache, al tiempo que permite asegurar que todos los objetos pasados al navegador actualizados. Un mensaje HTTP de es lo que se denomina un GET condiciones si: El mensaje de utiliza el GET. Incluye una de cabecera if-Modified-Since

22. sirve el protocolo FTP. Describa la arquitectura de este protocolo?

El protocolo FTP permite la transferencia de archivos por internet, para esto se necesita del usuario.

FTP utiliza dos conexiones TCP paralelas para transferir un archivo, una de control (puerto 21) y una de datos (puerto 22). La primera se utiliza para enviar de control de las estaciones ( del usuario, palabras claves, comandos para modificar, etc.), la segunda se utiliza para enviar el archivo.

23. Describa la arquitectura del protocolo SMTP. Muestre las distintas opciones que tiene el cliente para leer su correo

La de SMTP es dirigir un mensaje desde el ordenador del usuario hacia el servidor de correo para encaminarlo al destinatario final. Por tanto este protocolo se encarga de enrutar mensajes de correo utilizando el intercambiador de correo (MX, Mail Exchanger).

Las distintas opciones que tiene un cliente de leer su correo son: POP3, IMAP, HTTP.

24. son los pasos (a nivel protocolar) para enviar un mensaje a del protocolo SMTP?

- Usuario A hace un provee , destino y pasa al agente.

- Agente correo al srv. De correo saliente y es puesto en cola.

- Srv. Correo saliente abre TCP al srv. SMTP destino.

- Luego del inicio (handshake) SMPT, se entrega el correo.

- El servidor de correo entrega el msg en el mallbox(B)

- Usuario B puede leer su correo.

25. son las diferencias entre el protocolo http y SMTP?

HTTP: protocolo de tipo PULL ( iniciada por maquina que obtiene ), no codificada, cada objeto esta en un mensaje HTTP

SMTP: protocolo de tipo PUSH ( iniciada por maquina que carga ), codificada, todos los objetos en un solo mensaje

26. Liste las diferencias entre los protocolos POP3 e IMAP

POP3: Protocolo de acceso muy simple, se inicia TCP al puerto 110, se realiza en tres etapas: (login/pass), (Obtener msgs, marcar ) y (Borrar definitivamente los msgs marcados)

IMAP: Posible mantener una de carpetas en el servidor, Mas complicado y pesado en que POP, Puede obtenerse partes de un mensaje

27. Diga a grosso modo que es un DNS y como funciona

DNS o Sistema de Nombres de Dominio, busca resolver nombres de dominios plenamente cualificados, en direcciones IP, en otras palabras traduce direcciones IP a nombres.

Se hace la pregunta al servidor DNS por una ip.

Cliente recibe una respuesta eventual con la IP.

Luego se pueden iniciar las conexiones TCP.

28. Cuales tipos de servicios contempla nombrar el protocolo DNS

DNS : Servidores que contienen listados de todos los servidores de dominio de nivel.

Top Level D o Zonas: de una autoridad DNS, se encarga de grandes porciones de dominio (com, org, edu, ve, ).

Autoritativo: Alberga los registros que hacen mapping entre hosts e IPs

29. un cache DNS es ? posicionado dentro de la red?

Porque almacena respuestas intermedias en memoria local para usos futuros, es decir guarda sobre las paginas frecuentemente consultadas y ahorrar el trafico cada en la red cada vez que se acceda a ella.

Esta se encuentra en el lado del ISP o proveedor de servicios de inernet

30. sirve el comando nslookup?

Es un comando para saber si el DNS resolviendo correctamente los nombres y las IP. Es decir conocer la IP sabiendo el nombre y viceversa

27. Describa algunas limitaciones e incentivos de las aplicaciones P2P

4. Describa algunas limitaciones e incentivos de las aplicaciones P2P

35. Describa el protocolo HTTP.

12. Describa el protocolo HTTP.

46. Describa la arquitectura del protocolo SMTP. Muestre las distintas opciones que tiene el cliente para leer su correo

23. Describa la arquitectura del protocolo SMTP. Muestre las distintas opciones que tiene el cliente para leer su correo

49. Liste las diferencias entre los protocolos POP3 e IMAP

26. Liste las diferencias entre los protocolos POP3 e IMAP

50. Diga a grosso modo que es un DNS y como funciona

27. Diga a grosso modo que es un DNS y como funciona

51. Cuales tipos de servicios contempla nombrar el protocolo DNS

28. Cuales tipos de servicios contempla nombrar el protocolo DNS

En una aplicacion P2P el host puede ser cliente, servidor o incluso ambos en determinados instantes de tiempo, como por ejemplo napster, en cambio en aplicaciones cliente servidor un host es siempre el clientes mientras que el otro es siempre el servidor

como se puede observar en los ultimos 2 intentos el traceroute no puede indentificar los primeros 9 saltos, esto puede ser debido a que los nodos tocados en el camino no mandaron el paquete de control respetivo al descarte del paquete o hay un firewall bloqueandolos.

Retardo de transmicion: Cantidad de tiempo que se requiere para empujar (transmitir) todos los bits del paquete en el enlace.

26. Describa algunas limitaciones e incentivos de las aplicaciones P2P

27. Describa algunas limitaciones e incentivos de las aplicaciones P2P

34. Describa el protocolo HTTP.

35. Describa el protocolo HTTP.

45. Describa la arquitectura del protocolo SMTP. Muestre las distintas opciones que tiene el cliente para leer su correo

46. Describa la arquitectura del protocolo SMTP. Muestre las distintas opciones que tiene el cliente para leer su correo

47. pregunta 47?

13. Con la ayuda del programa "traceroute" intente obtener las trazas siguientes: www.google.com, webdelprofesor.ula.ve, www.cadivi.gob.ve

14. Con la ayuda del programa "traceroute" intente obtener las trazas siguientes: www.google.com, webdelprofesor.ula.ve, www.cadivi.gob.ve

47. pregunta 48?

48. pregunta 49?

49. pregunta 50?

50. pregunta 51?

51. pregunta 52?

52. pregunta 53?

53. pregunta 54?

36. pregunta 37?

37. pregunta 38?

38. pregunta 39?

39. pregunta 40?

14. Con la ayuda del programa "traceroute" intente obtener las trazas siguientes: www.google.com, webdelprofesor.ula.ve, www.cadivi.gob.ve

13. Con la ayuda del programa "traceroute" intente obtener las trazas siguientes: www.google.com, webdelprofesor.ula.ve, www.cadivi.gob.ve

27. Describa algunas limitaciones e incentivos de las aplicaciones P2P

26. Describa algunas limitaciones e incentivos de las aplicaciones P2P

35. Describa el protocolo HTTP.

34. Describa el protocolo HTTP.

46. Describa la arquitectura del protocolo SMTP. Muestre las distintas opciones que tiene el cliente para leer su correo

45. Describa la arquitectura del protocolo SMTP. Muestre las distintas opciones que tiene el cliente para leer su correo

48. pregunta 48?

49. pregunta 49?

50. pregunta 50?

51. pregunta 51?

52. pregunta 52?

53. pregunta 53?

54. pregunta 54?

47. pregunta 48?

48. pregunta 49?

49. pregunta 50?

50. pregunta 51?

51. pregunta 52?

52. pregunta 53?

53. pregunta 54?

45. pregunta 45?

46. pregunta 46?

33. pregunta 33?

54. pregunta 54?

54. pregunta 54?

42. pregunta 42?

43. pregunta 43?

19. pregunta 19?

20. pregunta 20?

23 * * * 24 * * * 25 * * * 26 * * * 27 * * * 28 * * * 29 * * * 30 * * *

traceroute to www.cadivi.gob.ve (190.202.84.146), 30 hops max, 40 byte packets using UDP 1 192.168.0.99 (192.168.0.99) 1.087 ms 1.074 ms 1.384 ms 2 172.17.160.243 (172.17.160.243) 24.935 ms 27.092 ms 28.111 ms 3 172.16.160.3 (172.16.160.3) 29.778 ms 30.229 ms 32.191 ms 4 mbo-01-ge0-0-0-5.dist.cantv.net (200.11.128.4) 36.503 ms 38.624 ms 39.312 ms 5 10.127.65.85 (10.127.65.85) 53.056 ms 53.373 ms 47.185 ms 6 10.150.0.106 (10.150.0.106) 47.051 ms 49.068 ms 42.030 ms 7 172.16.72.98 (172.16.72.98) 41.052 ms 45.194 ms 45.687 ms 8 190-202-92-234.dyn.dsl.cantv.net (190.202.92.234) 47.484 ms 48.153 ms 51.018 ms 9 * * *

10 * * * 11 * * * 12 * * * 13 * * * 14 * * * 15 * * * 16 * * * 17 * * * 18 * * * 19 * * * 20 * * * 21 * * * 22 * * * 23 * * * 24 * * * 25 * * * 26 * * * 27 * * * 28 * * * 29 * * * 30 * * *

23 * * * 24 * * * 25 * * * 26 * * * 27 * * * 28 * * * 29 * * * 30 * * * traceroute to www.cadivi.gob.ve (190.202.84.146), 30 hops max, 40 byte packets using UDP 1 192.168.0.99 (192.168.0.99) 1.087 ms 1.074 ms 1.384 ms 2 172.17.160.243 (172.17.160.243) 24.935 ms 27.092 ms 28.111 ms 3 172.16.160.3 (172.16.160.3) 29.778 ms 30.229 ms 32.191 ms 4 mbo-01-ge0-0-0-5.dist.cantv.net (200.11.128.4) 36.503 ms 38.624 ms 39.312 ms 5 10.127.65.85 (10.127.65.85) 53.056 ms 53.373 ms 47.185 ms 6 10.150.0.106 (10.150.0.106) 47.051 ms 49.068 ms 42.030 ms 7 172.16.72.98 (172.16.72.98) 41.052 ms 45.194 ms 45.687 ms 8 190-202-92-234.dyn.dsl.cantv.net (190.202.92.234) 47.484 ms 48.153 ms 51.018 ms 9 * * * 10 * * * 11 * * * 12 * * * 13 * * * 14 * * * 15 * * * 16 * * * 17 * * * 18 * * * 19 * * * 20 * * * 21 * * * 22 * * * 23 * * * 24 * * * 25 * * * 26 * * * 27 * * * 28 * * * 29 * * * 30 * * *

traceroute to www.google.com (74.125.19.104), 30 hops max, 40 byte packets using UDP 1 192.168.0.99 (192.168.0.99) 1.216 ms 1.141 ms 1.237 ms 2 172.17.160.243 (172.17.160.243) 26.167 ms 28.297 ms 29.272 ms 3 172.16.160.3 (172.16.160.3) 30.491 ms 31.042 ms 33.010 ms 4 10.150.0.145 (10.150.0.145) 46.026 ms 47.858 ms 50.041 ms 5 10.150.0.126 (10.150.0.126) 43.132 ms 45.366 ms 46.105 ms 6 10.150.0.202 (10.150.0.202) 52.518 ms 51.936 ms 51.152 ms 7 sl-gw28-nyc-6-0-0.sprintlink.net (144.223.26.217) 169.807 ms 170.666 ms 172.616 ms 8 sl-crs1-nyc-0-6-3-0.sprintlink.net (144.232.3.188) 173.840 ms 174.647 ms 175.296 ms 9 74.125.49.212 (74.125.49.212) 174.893 ms 175.710 ms 177.859 ms 10 209.85.248.180 (209.85.248.180) 178.342 ms 179.172 ms 179.722 ms 11 209.85.251.9 (209.85.251.9) 179.168 ms 178.369 ms 178.894 ms 12 209.85.249.141 (209.85.249.141) 244.105 ms 247.150 ms 247.705 ms 13 209.85.251.94 (209.85.251.94) 254.139 ms 253.284 ms 253.675 ms 14 nuq04s01-in-f104.1e100.net (74.125.19.104) 236.357 ms 238.242 ms 238.796 ms traceroute to webdelprofesor.ula.ve (150.185.130.26), 30 hops max, 40 byte packets using UDP 1 192.168.0.99 (192.168.0.99) 1.297 ms 1.075 ms 1.035 ms 2 172.17.160.243 (172.17.160.243) 26.091 ms 26.902 ms 29.427 ms 3 172.16.160.3 (172.16.160.3) 29.006 ms 31.044 ms 31.241 ms 4 10.150.0.145 (10.150.0.145) 42.588 ms 42.675 ms 44.168 ms 5 10.150.0.126 (10.150.0.126) 42.641 ms 43.213 ms 43.024 ms 6 cha-01-tge1-0-0.gw.cantv.net (200.44.43.21) 45.294 ms 45.908 ms 47.911 ms 7 cha-ge-10-0-0-00.dist.cantv.net (200.44.43.199) 47.369 ms 48.882 ms 50.497 ms 8 200.109.103-254.dyn.dsl.cantv.net (200.109.103.254) 52.046 ms * 50.011 ms 9 150.185.163.249 (150.185.163.249) 52.550 ms 53.570 ms 54.078 ms 10 * * * 11 * * * 12 * * * 13 * * * 14 * * * 15 * * * 16 * * * 17 * * * 18 * * * 19 * * * 20 * * * 21 * * * 22 * * *

23 * * * 24 * * * 25 * * * 26 * * * 27 * * * 28 * * * 29 * * * 30 * * *

traceroute to www.cadivi.gob.ve (190.202.84.146), 30 hops max, 40 byte packets using UDP 1 192.168.0.99 (192.168.0.99) 1.087 ms 1.074 ms 1.384 ms 2 172.17.160.243 (172.17.160.243) 24.935 ms 27.092 ms 28.111 ms 3 172.16.160.3 (172.16.160.3) 29.778 ms 30.229 ms 32.191 ms 4 mbo-01-ge0-0-0-5.dist.cantv.net (200.11.128.4) 36.503 ms 38.624 ms 39.312 ms 5 10.127.65.85 (10.127.65.85) 53.056 ms 53.373 ms 47.185 ms 6 10.150.0.106 (10.150.0.106) 47.051 ms 49.068 ms 42.030 ms 7 172.16.72.98 (172.16.72.98) 41.052 ms 45.194 ms 45.687 ms 8 190-202-92-234.dyn.dsl.cantv.net (190.202.92.234) 47.484 ms 48.153 ms 51.018 ms 9 * * *

10 * * * 11 * * * 12 * * * 13 * * * 14 * * * 15 * * * 16 * * * 17 * * * 18 * * * 19 * * * 20 * * * 21 * * * 22 * * * 23 * * * 24 * * * 25 * * * 26 * * * 27 * * * 28 * * * 29 * * * 30 * * *

como se puede observar en los ultimos 2 intentos el traceroute no puede indentificar los primeros 9 saltos, esto puede ser debido a que los nodos tocados en el camino no mandaron el paquete de control respetivo al descarte del paquete o hay un firewall bloqueandolos.

En una aplicacion P2P el host puede ser cliente, servidor o incluso ambos en determinados instantes de tiempo, como por ejemplo napster, en cambio en aplicaciones cliente servidor un host es siempre el clientes mientras que el otro es siempre el servidor

- Usada mayormente para los routeadores principales de internet (backbone)

- Usada mayormente para los routeadores principales de internet (backbone) .

'Medios Libres '

- Medios Libres

23. pregunta 23?

24. pregunta 24?

25. pregunta 25?

15. pregunta 15?

16. pregunta 16?

18. pregunta 18?

21. pregunta 21?

1. Nombre y explique una estructura y un principio fundamental de la internet

1. Nombre y explique una estructura y un principio fundamental de la internet

4. pregunta 4?

9. pregunta 9?

10. pregunta 10?

11. pregunta 11?

13. pregunta 13?

14. pregunta 14?

3. pregunta 2?

5. pregunta 5?

1. ""Nombre y explique una estructura y un principio fundamental de la internet"''

1. Nombre y explique una estructura y un principio fundamental de la internet

Diferentes maquinas. Diferentes OSs. Usan la misma pila protocolar (stack).

Diferentes maquinas. Diferentes OSs. Usan la misma pila protocolar (stack).

22. pregunta 22?

26. pregunta 26?

27. pregunta 27?

28. pregunta 28?

30. pregunta 30?

31. pregunta 31?

32. pregunta 32?

34. pregunta 34?

35. pregunta 35?

36. pregunta 36?

41. pregunta 41?

44. pregunta 44?

47. pregunta 47?

12. pregunta 12?

17. pregunta 17?

1. pregunta 1?

2. pregunta 2?

3. pregunta 3?

4. pregunta 4?

5. pregunta 5?

6. pregunta 6?

7. pregunta 7?

8. pregunta 8?

9. pregunta 9?

10. pregunta 10?

11. pregunta 11?

12. pregunta 12?

13. pregunta 13?

14. pregunta 14?

15. pregunta 15?

16. pregunta 16?

17. pregunta 17?

18. pregunta 18?

19. pregunta 19?

20. pregunta 20?

21. pregunta 21?

22. pregunta 22?

23. pregunta 23?

24. pregunta 24?

25. pregunta 25?

26. pregunta 26?

27. pregunta 27?

28. pregunta 28?

29. pregunta 29?

30. pregunta 30?

31. pregunta 31?

32. pregunta 32?

33. pregunta 33?

34. pregunta 34?

35. pregunta 35?

36. pregunta 36?

37. pregunta 37?

38. pregunta 38?

39. pregunta 39?

40. pregunta 40?

41. pregunta 41?

42. pregunta 42?

43. pregunta 43?

44. pregunta 44?

45. pregunta 45?

46. pregunta 46?

47. pregunta 47?

48. pregunta 48?

49. pregunta 49?

50. pregunta 50?

51. pregunta 51?

52. pregunta 52?

53. pregunta 53?

54. pregunta 54?

Cuestionario para el primer parcial de redes